Ter o Instagram hackeado pode virar um pesadelo

Hoje o Instagram não serve apenas para compartilhar fotos.

Muitas pessoas utilizam a rede social para trabalho, negócios, contatos pessoais e até vendas online.

Quando uma conta é invadida, o prejuízo pode ser enorme.

1. Tente recuperar o acesso rapidamente

O primeiro passo é tentar redefinir sua senha utilizando o email ou telefone vinculado à conta.

Quanto mais rápido você agir, maiores são as chances de impedir alterações feitas pelo invasor.

Verifique também se recebeu emails do Instagram avisando sobre mudanças suspeitas.

2. Troque a senha imediatamente

Caso consiga recuperar o acesso, altere a senha imediatamente.

Utilize uma senha longa, forte e completamente diferente das anteriores.

Nunca reutilize senhas antigas ou utilizadas em outros serviços.

3. Ative autenticação em dois fatores

A autenticação em dois fatores adiciona uma camada extra de proteção.

Mesmo que alguém descubra sua senha, ainda precisará do código de segurança para entrar na conta.

Sempre que possível, utilize aplicativos autenticadores em vez de SMS.

4. Verifique dispositivos conectados

O Instagram permite visualizar sessões ativas da conta.

Desconecte aparelhos desconhecidos e encerre acessos suspeitos imediatamente.

Isso ajuda a remover o invasor da conta.

5. Confira email e telefone vinculados

Hackers costumam alterar dados de recuperação da conta.

Verifique se o email e telefone cadastrados continuam corretos.

Caso exista alguma informação desconhecida, remova imediatamente.

6. Avise seguidores e contatos

Muitas contas hackeadas começam a enviar golpes por direct ou divulgar links falsos.

Avise amigos, clientes e seguidores para ignorarem mensagens suspeitas.

Isso ajuda a evitar novos golpes.

Como evitar que isso aconteça novamente

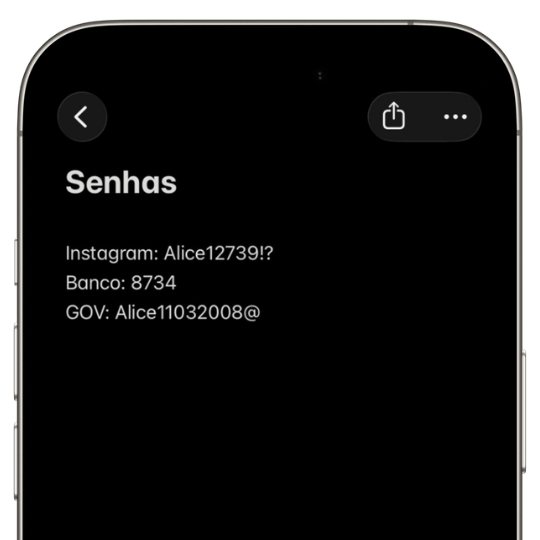

Grande parte das invasões acontece por senhas fracas ou reutilizadas.

Utilizar um gerenciador de senhas moderno reduz bastante esse risco.

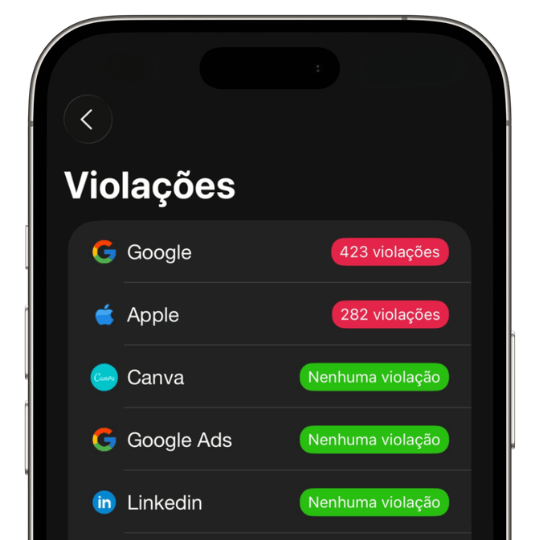

O iSenhas permite criar senhas fortes, armazenar credenciais com segurança e verificar possíveis vazamentos.

- • Criptografia AES-256 GCM

- • Face ID e Touch ID

- • Verificação de vazamentos

- • Alertas automáticos de segurança

- • Gerador de senhas fortes

- • Organização automática

Sinais de que sua conta pode ter sido invadida

Nem sempre a invasão é percebida rapidamente.

Alguns sinais comuns incluem:

- • Posts publicados sem autorização

- • Mensagens enviadas automaticamente

- • Mudança de email ou telefone

- • Alertas de login desconhecido

- • Seguidores recebendo golpes

- • Senha alterada sem aviso

Conclusão

Ter o Instagram hackeado pode causar prejuízo financeiro, perda de contatos e problemas de reputação.

Agir rapidamente, trocar senhas e ativar autenticação em dois fatores são passos essenciais.

Quanto antes você abandonar senhas repetidas e métodos inseguros, menor será o risco de novas invasões.